A kiberbiztonsági kockázatértékelés felméri a szervezet IT-rendszereit és adatait fenyegető veszélyeket, és azonosítja az információbiztonsági programok fejlesztésének lehetőségeit. Segít a vállalatoknak abban is, hogy kommunikálják a kockázatokat a többi felhasználó felé, és megalapozott döntéseket hozzanak a biztonsági kockázatok mérséklésére szolgáló erőforrások telepítésével kapcsolatban. Ebben a bejegyzésben megbeszéljük, hogyan végezzen kiberbiztonsági kockázatértékelést.

Végezzen kiberbiztonsági kockázatértékelést

A kiberbiztonsági kockázatértékelés elvégzésének nincs jó és rossz módja, azonban egy egyszerű úton haladunk, és lépésről lépésre ismertetjük a környezet felmérését.

Kövesse az alábbi lépéseket, hogy felmérje szervezete kiberbiztonsági képességeit.

noadd onról

- Különítse el eszközeit kritikusságuk alapján

- Mérje fel és elemezze a kockázatot

- Adjon hozzá eszközöket és biztonsági vezérlőket

Beszéljük meg őket részletesen.

1] Válassza szét az eszközöket kritikusságuk alapján

Az első döntő lépés az eszközök osztályozása az alapján, hogy mennyire kritikusak a vállalkozás szempontjából. Képzelje el, hogy biztonsági falat épít legértékesebb erőforrásai köré.

Ez a megközelítés biztosítja, hogy a legtöbb erőforrást a legfontosabb adatok védelmére allokálják. Lényeges, hogy világos szabványt hozzunk létre az eszközök fontosságának meghatározásához, figyelembe véve olyan tényezőket, mint a jogi következmények, a lehetséges pénzügyi szankciók és az általános üzleti érték. Olyan információbiztonsági szabályzatot kell készítenie, amely megfelel az Ön által beállított szabványnak, ahol az egyes eszközöket fontosságuk alapján kritikusnak, jelentősnek vagy kisebbnek kell minősíteni.

2] A kockázat felmérése és elemzése

Bizonyos típusú információk érzékenyebbek, mint mások. Nem minden gyártó kínál azonos szintű biztonságot. Ezért az információs eszközök azonosítása után döntő fontosságú a kapcsolódó kockázatok és a teljes vállalkozás értékelése. Tehát a kockázat elérésekor figyelembe kell vennie a rendszert, a hálózatot, a szoftvert, az információkat, az eszközöket, az adatokat és egyéb kapcsolódó tényezőket.

Ezután elemeznie kell a kockázatot. Ahol kell pontozni az alapján Az előfordulás valószínűsége és Hatás . Ez alapján eldöntheti, hogy melyik csavart húzza meg először. Tehát például. ha nyilvános információkat tároló adattárházat kezel, valószínűleg kevesebb erőforrást fog fordítani a biztonságra, mivel az információ eredendően nyilvános. Ha viszont olyan adatbázist kezel, amely ügyfél-egészségügyi információkat tartalmaz, akkor megpróbál a lehető legtöbb biztonsági csavart integrálni.

3] Eszközök és biztonsági vezérlők hozzáadása

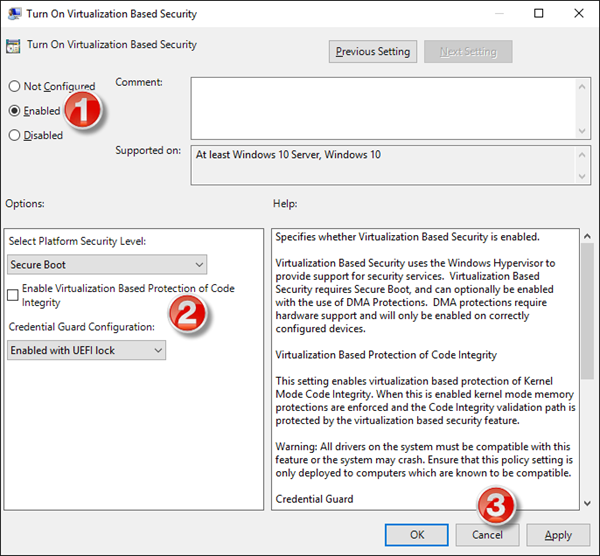

Ezt követően kulcsfontosságú a biztonsági ellenőrzések meghatározása és végrehajtása. Ezek az ellenőrzések létfontosságúak a potenciális kockázatok hatékony kezeléséhez azáltal, hogy megszüntetik azokat, vagy jelentősen csökkentik az előfordulás esélyét.

Az ellenőrzések nélkülözhetetlenek, ha minden lehetséges kockázatról van szó. Ezért a teljes szervezetnek be kell vezetnie és biztosítania kell a kockázatkontrollok folyamatos érvényesítését.

Most megvitatunk néhányat kockázatértékelési eszközök amit használnod kell.

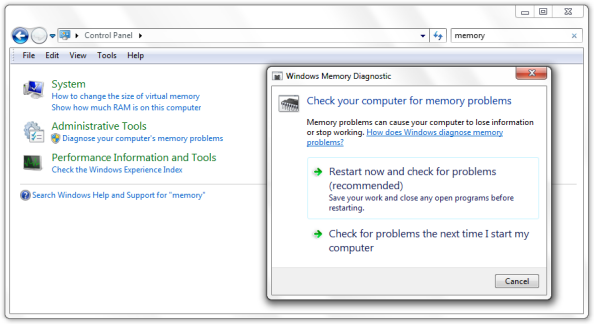

milyen gomb frissíti a weboldalt

- NIST keretrendszer

- Hálózatbiztonsági értékelések

- Szállítói kockázatértékelési eszköz

Beszéljünk róluk részletesen.

1] NIST-keretrendszer

A NIST Cybersecurity Framework egy folyamat a fenyegetések figyelésére, értékelésére és az azokra való reagálásra, az adatbiztonság fenntartása mellett. Irányelveket kínál a kiberbiztonsági kockázatok kezelésére és csökkentésére, valamint a kiberkockázat-kezeléssel kapcsolatos kommunikáció javítására. Azonosítja a fenyegetést, észleli, megvédi tőle az eszközöket, reagál, és szükség esetén helyreállítja. Ez egy proaktív megoldás, amely lehetővé teszi szervezete kiberbiztonsági megközelítésének módosítását és beállítását. Menj nist.gov hogy többet megtudjon erről a keretről.

2] Network Security Assessment Tools

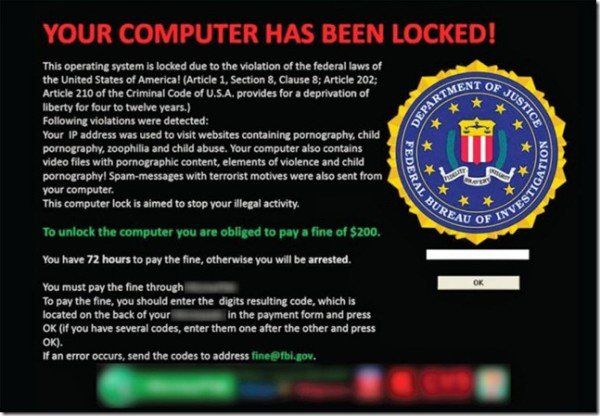

A hálózatbiztonsági felmérés olyan, mint a hálózat biztonságának ellenőrzése. Segít megtalálni a rendszer gyengeségeit és kockázatait. Kétféle értékelés létezik: az egyik a gyengeségeket és a kockázatokat mutatja meg, a másik pedig valódi támadásokat szimulál. A cél az, hogy megtalálják a lehetséges belépési pontokat a drága kibertámadásokhoz, akár a szervezeten belülről, akár kívülről érkeznek.

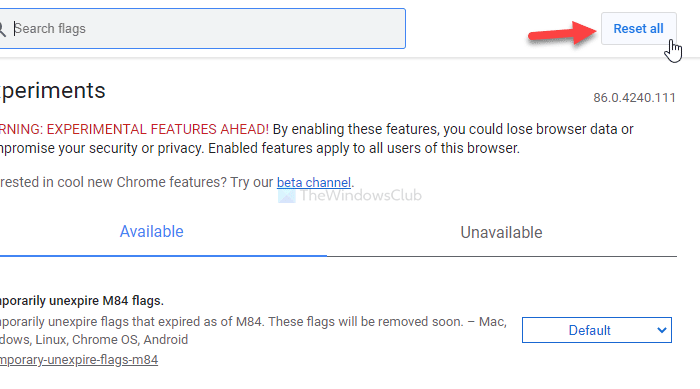

görgető képernyőkép

Van néhány eszköz, amely segíthet a hálózatbiztonsági értékelésekben, mint pl NMAP és Senki.

Először beszéljünk róla NMAP. Ez egy nyílt forráskódú ingyenes biztonsági szkenner, portszkenner és hálózatfelderítő eszköz. Azonosítja és eltávolítja az eszközöket, tűzfalakat, útválasztókat, valamint a nyitott és sérülékeny portokat, valamint segítséget nyújt a hálózati leltárban, a térképezésben és az eszközkezelésben. Menj nmap.org az eszköz letöltéséhez és használatához.

SENKI egy másik nyílt forráskódú eszköz, amely átvizsgálja webhelyét, és feljegyzi a lehetséges biztonsági réseket. Megkeresi és megtalálja a kiskapukat, rosszul konfigurált feltöltéseket és egyéb hibákat a szkriptben. Letöltöd a Nikto-t innen github.com .

3] Szállítói kockázatértékelési eszköz

Nem csak a szervezete biztonságára kell gondolnia, hanem a szállítójára is. A szállítói kockázatkezelési (VRM) eszközök segítenek azonosítani, nyomon követni, elemezni és mérsékelni a harmadik felekkel fennálló kapcsolatok lehetséges kockázatait. Harmadik fél kockázatkezelési szoftvere biztosítja a zökkenőmentes bevezetést és az alapos átvilágítást.

A szállítók kockázatának felméréséhez olyan VRM-eket használhat, mint a Tenable, Sprinto, OneTrust, BitSight és egyebek.

Olvas: Melyek a legjobb kiberbiztonsági gyakorlatok kisvállalkozások számára?

Mi a biztonsági kockázatértékelés 5 lépése?

Az öt kockázatkezelési lépés magában foglalja az értékelés hatókörének meghatározását, a fenyegetések és sebezhetőségek azonosítását, a kockázatok és hatások elemzését, a kockázatok rangsorolását és dokumentálását. Ha azonban többet szeretne tudni erről, és csak egy alapvető útmutatót szeretne a kockázatértékelés elvégzéséhez, tekintse meg a fenti útmutatót.

Olvas: Kiberbiztonsági fenyegetések, amelyeket figyelembe kell venni

Mi a kiberbiztonság kockázatértékelési mátrixa?

Az 5×5-ös kockázatértékelési mátrix öt sorból és oszlopból áll. A kockázatokat 25 sejtbe sorolja a súlyosság és a valószínűség alapján. A kockázatértékelés során 5×5-ös mátrixot készíthet és kell is készítenie.

Olvassa el még: A Microsoft Cybersecurity Awareness Kit alkalmazotti képzési szimulációkat kínál .

office 2010 eltávolító eszköz