Ha Ön informatikai szakember, és felfedezte, hogy a Coinhive bányászati szkript megfertőzte webhelyét, néhány dolgot megtehet a megtisztítása érdekében. Először is le kell futtatnia a rosszindulatú programok ellenőrzését webhelyén, hogy megbizonyosodjon arról, hogy nem futnak-e más rosszindulatú szkriptek. Miután meggyőződött arról, hogy a Coinhive szkript az egyetlen dolog a webhelyén, eltávolíthatja azt a szkript törlésével a szerverről. Ha nem biztos benne, hogyan kell ezt megtenni, segítségért forduljon tárhelyszolgáltatójához. Miután eltávolította a Coinhive szkriptet webhelyéről, meg kell változtatnia az összes jelszavát. Ez magában foglalja a tárhelyfiók jelszavát, a CMS jelszavát és a webhelyéhez való hozzáféréshez használt egyéb jelszavakat. Az is jó ötlet, ha megváltoztatja a jelszavakat minden olyan webhelyen, ahol ugyanazt a jelszót használja. Ily módon, ha a jelszavát feltörték, a támadók nem fogják tudni használni azt más webhelyek elérésére. Végül meg kell győződnie arról, hogy van biztonsági másolata webhelyéről. Így, ha webhelyét ismét feltörték, visszaállíthatja azt a biztonsági másolatból. Ha nem rendelkezik biztonsági másolattal, forduljon tárhelyszolgáltatójához, hogy megtudja, van-e biztonsági másolata a webhelyről. Ha követi ezeket a lépéseket, megtisztíthatja webhelyét, és megbizonyosodhat arról, hogy biztonságos.

Olvastam arról, hogy a webhelytulajdonosok olyan szkripteket használnak webhelyeiken, amelyek a látogató számítógépének processzorát használják, amikor felkeresik a webhelyüket. Az ötlet az, hogy bevételt szerezzenek a tartalommal – és így a hirdetések helyett egy szkriptet használnak, amely a böngészőben fut, és a felhasználó számítógépének erőforrásait használja fel a kriptovaluta bányászására. De régebben azt hittem, hogy ezt csak a webhelytulajdonosok tervezték – soha nem gondoltam volna, hogy a hackerek képesek rá feltörni az oldalakat és terjeszti a szkriptet más webhelyekre, és használja a látogatók CPU-ját, hogy pénzt keressen maguknak. De most úgy tűnik, ez történik!

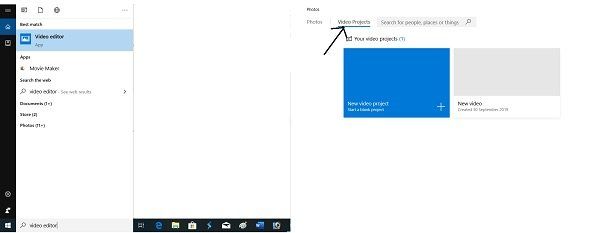

Coinhive Crypto Mining Script

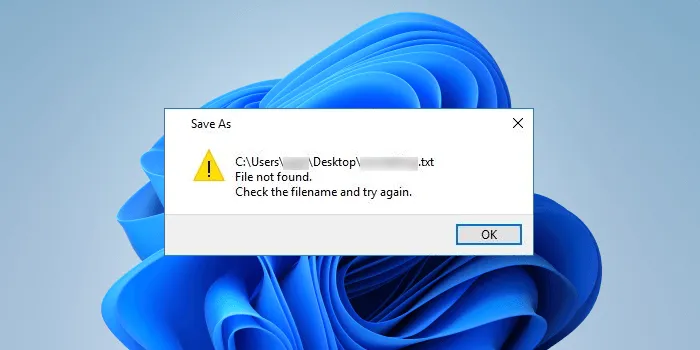

Tegnap, amikor nálunk voltam TWC fórum amely vBulletin szoftveren fut, a biztonsági szoftverem a következő figyelmeztetést adta:

https://coinhive dot com /lib/coinhive.js Objektumfájl található, letöltés blokkolva

Általában minden nap járok a fórumra, de előző nap nem láttam. Szóval, azt hiszem, éjszaka történt, amikor aludtam.

A vBulletin fórum programot használom, és frissítve lett a legújabb verzióra. Ráadásul ez nagyon váratlan volt számunkra, hiszen a TheWindowsClub.com tartomány használja Vírusirtó és tűzfal weblevek hogy megvédje magát az online fenyegetésektől és támadásoktól.

A számítógépem biztonsági programja sikeresen leállította egy rosszindulatú szkript futását a Windows 10 rendszerű számítógépemen. Más böngészőkkel, például Chrome-mal és Edge-gel teszteltem, és az eredmény ugyanaz volt.

jelszóra van szükségünk a jegyzetfüzet szinkronizálásához. (hibakód: 0xe0000024)

Miután jobb gombbal kattintottam a fórum weboldalára, és ellenőriztem a forráskódot, azt találtam, hogy ez egy rosszindulatú CryptoMiner szkript a CoinHive számára.

Ez a rosszindulatú Coinhive Javascript kód, amely bekerült a fórumkódomba:

|_+_|Mindenesetre az első dolgom az volt, hogy letiltottam a fórumot, és értesítettem Sukurit.

A sukuri srácok megtisztították a fórumot a Coinhive szkripttől, ami néhány óra alatt felkerült a fórumomra, és ennyi. Ez szép volt.

Mi az a CoinHive

A Coinhive egy Monero JavaScript bányászt kínál, amelyet beágyazhat webhelyébe, és a webhely látogatóinak számítógépeinek CPU-ját használhatja érmék bányászatára.

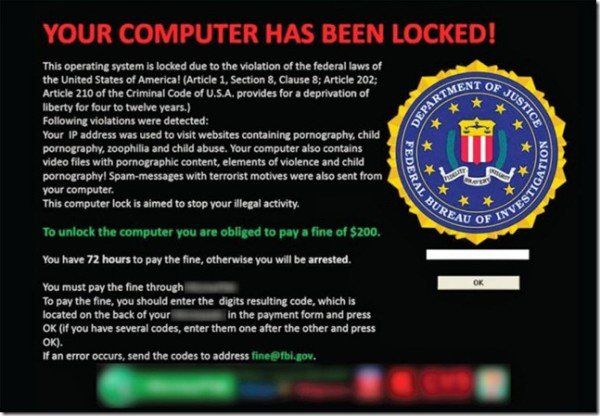

Ez az úgynevezett Cryptojacking . Ez magában foglalja a felhasználók böngészőjének eltérítését a kriptovaluta bányászásához. Egyes webhely-tulajdonosok saját maguk is pénzt kereshetnek vele, de nálunk bevezették.

Amikor egy felhasználó meglátogat egy fertőzött webhelyet, a Coinhive JavaScript elindul, és a felhasználó CPU-erőforrásai segítségével kibányászza a Monero-t. Ez CPU-szabályozáshoz és váratlan rendszerösszeomláshoz vezethet az áldozat gépén.

Most, ha a böngészője fertőzött, az erőforrás-felhasználás növekedését fogja látni. Zárja be a böngészőt, és összeomlik. A felhasználó észreveheti, hogy gépe felmelegszik, a ventilátor gyorsan működik, vagy az akkumulátor gyorsan lemerül.

– kérdeztem a kollégámat Szaurabh Mukhekar használja a fórumomat Mac és nézd meg mi történt. Nos, a Mac-je is szenvedett, amikor Safarival megnyitotta a fórumot! Ő egyike azoknak az intelligens Mac OSX felhasználóknak, akik víruskereső szoftvert használnak a Mac-hez. Az Avast víruskereső for Mac sikeresen leállította a rosszindulatú szkript futását.

Szaurab azt mondta:

A CoinHive rosszindulatú program nem csak a Windows PC-ket, hanem a Mac-eket is eltéríti, mivel Javascript fertőzés a böngészőn keresztül. Még jó, hogy nem hiszek abban a mítoszban, hogy egy Mac-nek nincs szüksége vírusirtó szoftverre, különben megfertőződik a gépem, és a Mac-em folyton másnak adna ki érméket.

Akadályozza meg, hogy a CoinHive megfertőzze webhelyét

- Ne használjon semmilyen NULL sablont vagy bővítményt a webhelyén/fórumán.

- Frissítse CMS-ét a legújabb verzióra.

- Rendszeresen frissítse hosting szoftverét (PHP, adatbázisok stb.).

- Védje webhelyét olyan webbiztonsági szolgáltatókkal, mint a Sucuri, Cloudflare, Wordfence stb.

- Vegyük az alapokat óvintézkedéseket a blogod védelmében .

A CoinHive bányász eltávolítása a webhelyről

Először is a fertőzött webhely webmesterének kell lennie, vagy olyan rendszergazdai hitelesítő adatokkal kell rendelkeznie, amelyek hozzáférést biztosítanak a webhely összes fájljához.

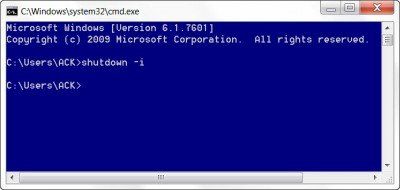

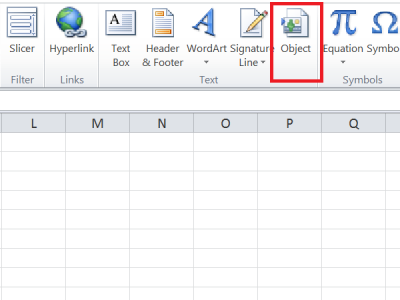

Most, hogy a víruskereső észlelte a CoinHive fertőzést, kattintson a jobb gombbal a weboldalra, és válassza a lehetőséget Forráskód megtekintése . Következő nyomja meg Ctrl+F és keresse meg a „CoinHive” kifejezést.

Miután megtalálta a rosszindulatú kódot, látnia kell a helyét – hol található. Most kézzel kell eltávolítania. Ehhez ismernie kell egy kicsit a platform kódolását. Meg kell találnia a fertőzött fájl(oka)t, és manuálisan el kell távolítania belőle a fenti szkriptet. Ha nem biztos ebben, kérjen meg egy szakembert. Mivel mi a sukuri-t használjuk, megengedjük nekik.

Ezután törölje a kiszolgáló és a böngésző gyorsítótárát. Ha bármilyen gyorsítótár-bővítményt vagy mondjuk MaxCDN-t használ, törölje ezeket a gyorsítótárakat is.

Védje magát a kriptovaluta bányászati szkriptektől

Kriptovaluták és Blockchain technológia átveszi az uralmat a világ felett. Ez hatással van a globális gazdaságra és okaira technológiai hibák Is. Mindenki egy ilyen jövedelmező piacra kezdett összpontosítani – beleértve a webhely-hackereket is. A nyereség növekedésével várható, hogy az ilyen technológiákkal visszaélnek. Ez minden feltörekvő technológia árnyoldala.

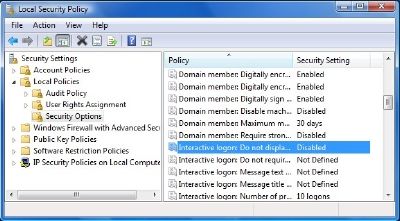

Amit tehetünk, hogy mindig megtesszük a lehető legjobb óvintézkedéseket. Amellett, hogy jó biztonsági szoftver, használjon olyan chrome vagy firefox kiterjesztést blokkolja a webhelyeket, hogy a CPU-ját kriptovaluta bányászatra használják - vagy még jobb használni Anti-WebMiner meg fog állni Cryptojacking A Mining Script úgy támad, hogy megváltoztatja a Fájlgazda . Minden böngészőben működik. Ha Ön Mac-felhasználó, szerezzen be víruskereső szoftvert is a számítógépéhez.

Elővigyázatosságból, ha úgy érzi, hogy felkeresett egy fertőzött webhelyet, érdemes kiüríteni a böngésző gyorsítótárát, és átvizsgálni a számítógépet víruskereső program szintén AdwCleaner .

Töltse le a PC Repair Tool eszközt a Windows hibák gyors megtalálásához és automatikus kijavításáhozLegyen éber, vigyázzon!